TẤN CÔNG VÀO MỘT HỆ THỐNG MÔ PHỎNG ĐIỀU KHIỂN CÔNG NGHIỆP

Tiếp theo loạt bài viết về bảo mật trong môi trường công nghiệp (OT security), chúng tôi tiến hành mô phỏng việc tấn công vào một hệ thống điều khiển công nghệp (ICS – Industrial Control System) trong lĩnh vực điện năng. Vụ tấn công được thực hiện dựa trên tình huống giả định người đứng giữa (MITM – Man In The Middle), vốn có thể xảy ra khi nhà thầu hoặc đối tác bên thứ ba của nhà thầu có điều kiện tiếp cận mạng công nghiệp. Các kỹ thuật tấn công được thực hiện bao gồm: Quét mạng (network scanning), nghe lén thông tin đường truyền (sniffing), giả mạo trạm điều khiển (spoofing), can thiệp thiết bị PLC và HMI.

1. Tổng quan hệ thống ICS

Hệ thống điều khiển công nghiệp ICS (Industrial Control System) là tổ hợp các phương tiện kỹ thuật và chương trình phần mềm thực hiện việc điều khiển các quy trình công nghệ, sản xuất tại cơ sở công nghiệp. Một hệ thống ICS điển hình theo mô hình Perdue 4 lớp được thể hiện như hình dưới, trong đó:

Figure 1 Hệ thống điều khiển công nghiệp

– Level 0: Thiết bị trường (field device, gốm: motor, sensor, valve)

– Level 1: Các thiết bị điều khiển, truyền động điện (RTU, PLC)

– Level 2: Điều khiển giám sát quản lý phạm vi nhà máy (HMI, SCADA, DCS)

– Level 3: Quản lý giám sát mức độ doanh nghiệp (ERP, OPC)

Các thành phần, các thiết bị điều khiển trong hệ thống ICS được kết nối với nhau bởi hệ thống truyền thông công nghiệp. Hệ thống truyền thông công nghiệp có tính chất mở, tích hợp nhiều giao thức truyền thông khác nhau trên cùng một hệ thống ICS, đề cao tốc độ truyền và tính chân thực của dữ liệu, độ trễ thấp, tính sẵn sàng và đáp ứng thời gian thực cao.

ICS với đặc điểm là hệ thống chứa nhiều điểm yếu và lỗ hổng bảo mật (như loạt bài phân tích trước[i]), cần đưa ra các giải pháp giảm thiểu, khắc phục để phòng ngừa tối đa các khả năng tấn công gây thiệt hại sản xuất.

2. Giới thiệu mô phỏng tấn công hệ thống ICS.

– Mục đích

Xây dựng mô phỏng tấn công hệ thống ICS dựa trên thực tế sử dụng ở các dây chuyền sản xuất công nghiệp.

– Cấu trúc và các thành phần hệ thống mô phỏng.

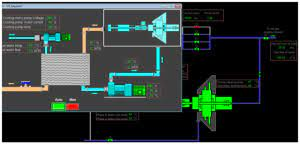

Figure 2 Mô phỏng tấn công hệ thống ICS

Mô phỏng tấn công vào một hệ thống turbine phát điện của một nhà máy nhiệt điện gồm turbine khí và một hệ thống bôi trơn – làm mát. Có 3 bộ PLC được mô phỏng trên phần mềm máy tính. Các quy trình vận hành, thông số trạng thái thiết bị,… được mô phỏng trong chương trình điều khiển PLC. Hệ thống điều khiển giám sát được thực hiện bởi các máy trạm kỹ thuật (engineering station), HMI Server, trạm vận hành (operating station). Các máy tính đều sử dụng hệ điều hành Window và thiết lập tài khoản người dùng với mật khẩu đủ mạnh. Hệ thống truyền thông công nghiệp được mô phỏng thông qua mạng LAN và VLAN. Máy tính PC3 đóng vai trò là máy tấn công.

– Bằng việc tận dụng các điểu yếu và lỗ hổng bảo mật của hệ thống điều khiển công nghiệp ICS, máy PC3 thâm nhập vào hệ thống và giả mạo một trạm kỹ thuật trong các tình huống tấn công gây hại cho hệ thống. Kịch bản tấn công được thực hiện như sau:

+ Một thông báo của kẻ tấn công được gửi tới người vận hành thông qua giao diện máy tính vận hành tại HMI.

+ Kẻ tấn công thay đổi giao diện vận hành HMI trong khi thiết bị sản xuất do PLC điều khiển vẫn hoạt động bình thường.

+ Kẻ tấn công thay đổi phá hoại hoạt động sản xuất (can thiệp qua PLC) trong khi màn hình vận hành HMI vẫn hiển thị bình thường.

3. Kết quả thực hiện

– Gửi cảnh báo lên màn hình vận hành.

Hệ thống đang hoạt động bình thường nhưng bất ngờ có một thông báo gửi đến máy tính vận hành thông qua giao diện điều khiển hệ thống bôi trơn – làm mát cho turbine, thông báo hệ thống đã bị hack.

Figure 3 Màn hình cảnh báo

– Tấn công hệ thống HMI trong khi hoạt động sản xuất bình thường.

Tiếp tục một cuộc tấn công vào giao diện vận hành nhưng không tác động đến hoạt động của thiết bị sản xuất. Bên trái hình 4 hiển thị bình thường, bên phải hiển thị bất bình thường với turbine hiện màu đỏ do hacker can thiệp vào chương trình điều khiển HMI.

Figure 4 Màn hình điều khiển vận hành bình thường và khi bị tấn công

Mặc dù HMI đã bị tấn công nhưng các thiết bị sản xuất vẫn hoạt động bình thường. Hình 5, thông qua chương trình PLC thể hiện thiết bị hoạt động bình thường.

Figure 5 Thiết bị PLC hoạt động bình thường

– Tấn công phá hoại sản xuất trong khi màn hình giám sát vận hành hiển thị bình thường. Cuộc tấn công lần này được tiến hành đồng thời trên 2 hệ thống PLC và HMI.

Đối với hệ thống PLC, kẻ tấn công xâm nhập vào hệ thống, tắt bơm dầu bôi trơn trong khi bơm làm mát vẫn hoạt động bình thường. Đồng thời với việc đó, kẻ tấn công đã vô hiệu hóa tất cả các điều kiện interlock, các cảnh báo liên quan đến hoạt động của bơm dầu bôi trơn. Do đó hoạt động của hệ thống bị can thiệp sâu, có thể dẫn đến những ảnh hưởng nghiêm trọng đối với tính liên tục, an toàn.

Figure 6 PLC đã bị tấn công

Trong khi đó, đối với hệ thống HMI, sau một thời gian dài theo dõi hoạt động của màn hình vận hành giám sát, kẻ tấn công đã nắm được các thông số, các hiển thị thông thường trên màn hình. Sau đó kẻ tấn công sẽ mô phỏng lại các hiển thị đó trên màn hình vận hành mà không phụ thuộc vào các giá trị tương ứng được gửi đến từ PLC.

Figure 7 Màn hình điều khiển giám sát hiển thị bình thường

4. Phương pháp thực hiện

4.1. Rà quét để phát hiện.

– Rà quét phát hiện địa chỉ mạng của các thiết bị trong hệ thống.

Giả định bằng cách thông qua đối tác bên thứ ba của nhà thầu, kẻ tấn công được truy cập vào đường kết nối đến hệ thống điều khiển ICS của nhà máy. Kẻ tấn công bắt đầu quá trình rà quét các địa chỉ IP, các thiết bị trong mạng truyền thông công nghiệp. Kết quả là sẽ thu được danh sách các địa chỉ mạng của các thiết bị trong mạng.

Figure 8 Rà quét phát hiện thiết bị

– Cài đặt địa chỉ mạng cho máy tính Attacker.

Với kết quả từ bước trên, kẻ tấn công sẽ biết được trong mạng truyền thông hiện có những lớp mạng, dải mạng nào. Kẻ tấn công tiến hành cài đặt địa chỉ mạng cho máy của chúng cho từng dải mạng tương ứng. Đối với từng dải mạng kẻ tấn công sẽ tiến hành thực hiện bước tiếp theo (rà quét sâu các ứng dụng, thiết bị kết nối trong mạng).

Figure 9 Địa chỉ mạng máy Attacker

– Rà quét sâu các ứng dụng, các thiết bị kết nối trong mạng.

Việc này sử dụng nhiều đến các phần mềm chuyên dụng của các hãng tự động hóa khác nhau. Số lượng các hãng sản xuất, các nhà cung cấp phần mềm tự động hóa không nhiều, trong máy tính kẻ tấn công luôn sẵn sàng cài đặt các phần mềm của các hãng này. Với mỗi dải mạng, kẻ tấn công sẽ thử lần lượt qua các phần mềm khác nhau của các hãng khác nhau để tiến hành quét sâu phát hiện các thiết bị, các ứng dụng đang dùng trong hệ thống ICS của nhà máy. Kết quả kẻ tấn công sẽ có được thông tin về các thiết bị và phần mềm tự động hóa đang sử dụng trong hệ thống ICS.

Figure 10 Quét sâu vào ứng dụng tự động hóa

4.2. Nghe lén.

– Tấn công Man-in-the-middle attack (MITM), giả mạo ARP Cache.

Với các thông tin có được từ bước rà quét phát hiện, kẻ tấn công đặt máy tính vào vị trí giữa các liên kết truyền thông. Sau đó, sẽ giả thông điệp ARP trong mạng cục bộ, kết quả bất kỳ một lưu lượng mạng nào giữa các kết nối đều sẽ được gửi đến máy kẻ tấn công.

Figure 11 Tấn công nghe lén

– Nghe lén, phân tích thông tin lưu lượng mạng.

Với lưu lượng mạng đã được gửi đến, kẻ tấn công sử dụng phần mềm chuyên dụng để tiến hành nghe lén, phân tích lưu lượng mạng. Mục đích của việc này để theo dõi thông tin mạng giữa các kết nối, do thám thông tin dữ liệu, hàm chức năng, … của các giao thức truyền thông. Lưu ý rằng đại đa số giao thức truyền thông công nghiệp được truyền dưới dạng bản rõ (clear text) mà không áp dụng bất cứ hình thức mã hóa nào.

Figure 12 Lưu lượng mạng

– Giao thức thức truyền thông công nghiệp Modbus:

Hệ thống giả lập sử dụng giao thức truyền thông Modbus giữa các thiết bị có địa chỉ 192.168.0.22 và 192.168.0.23, mã hàm chức năng 03 (Read Holding Registers), thanh ghi 0 có giá trị 512, các thanh ghi còn lại có giá trị 0.

Figure 13 Giao thức Modbus

– Giao thức truyền thông công nghiệp Siemens S7 Communication.

Truyền thông giữa thiết bị nguồn 192.168.0.22 và thiết bị đích 192.168.0.150 có sử dụng giao thức truyền thông công nghiệp Siemens S7 Communication, hàm chức năng đọc. Thiết bị có địa chỉ 192.168.0.150 nhiều khả năng là một thiết bị giám sát.

Figure 14 Giao thức Siemens S7 Communication

4.3. Xâm nhập phá hoại hệ thống HMI, hệ thống PLC

Với những thông tin có được từ các bước rà quét và nghe lén cùng với sự kết hợp các phần mềm chuyên dụng trong tự động hóa, kẻ tấn công xâm nhập phá hoại hệ thống HMI và PLC.

– Đối với hệ thống HMI.

+ Truy cập vào HMI Server bằng phần mềm tự động hóa chuyên dụng.

Với những thông tin như giao thức truyền thông và dữ liệu, thông tin thiết bị và ứng dụng kết hợp với những kiến thức kỹ năng chuyên môn điện tự động hóa, kẻ tấn công sẽ cài đặt, cấu hình thiết lập máy tính của chúng đóng vai trò như một máy tính trạm kỹ thuật, trạm điều khiển. Kết quả kẻ tấn công đã phát hiện và truy cập vào ứng dụng “CB_Mayphat”.

Figure 15 Truy cập HMI Server

+ Can thiệp thay đổi giao diện vận hành, không ảnh hưởng đến trạng thái thiết bị sản xuất.

Kẻ tấn công can thiệp vào phần điều khiển của hệ thống làm mát bôi trơn của turbine, thay thế giao diện điều khiển bằng cảnh báo như hình 16.

Figure 16 Đưa cảnh báo lên HMI

+ Can thiệp vào HMI để giao diện hiển thị bình thường kể cả khi thay đổi trạng thái thiết bị sản xuất.

Kẻ tấn công theo dõi màn hình điều khiển giám sát trong một thời gian đủ dài, thu thập thông tin các tham số, màu sắc hiển thị các đối tượng, các cảnh báo,… Sau đó kẻ tấn công tiến hành thực hiện mô phỏng lại các hiển thị, thông tin của các đối tượng đó và chúng không phụ thuộc vào các biến động của các thiết bị sản xuất.

Figure 17 Màn hình hiển thị bình thường khi bị tấn công

– Hệ thống PLC

+ Dùng phần mềm tự động hóa chuyên dụng Upload cấu hình, chương trình PLC lên máy Attacker.

Với thông tin có được từ bước rà quét các đối tượng trong mạng, kẻ tấn công lần lượt thử các phần mềm tự động hóa có khả năng sử dụng được với các thiết bị điều khiển đó. Kết quả kẻ tấn công phát hiện ra với thiết bị trong mạng ICS hiện tại đang sử dụng nền tảng tự động hóa tương ứng gì, phần mềm cấu hình mạng, lập trình ra sao, …Từ đó kẻ tấn công sẽ cài đặt cấu hình lại máy tính của chúng để đóng vai trò như một máy tính trạm kỹ thuật của hệ thống ICS. Kết quả kẻ tấn công tải về cấu hình, chương trình PLC của hệ thống điều khiển.

Figure 18 Tải về cấu hình chương trình PLC

+ Thực hiện thay đổi hoạt động của các thiết bị sản xuất.

Với việc máy tính đã đóng vai trò như một trạm kỹ thuật của hệ thống điều khiển ICS, kẻ tấn công hoàn toàn có khả năng truy cập vào chương trình PLC của từng thiết bị sản xuất và tiến hành sửa đổi chúng để đạt được mục đích phá hoại của mình. Hình dưới là một ví dụ về việc can thiệp vào chương trình điều khiển bơm nước làm mát làm cho bơm này luôn ở trạng thái không chạy.

Figure 19 Thiết bị luôn ở trạng thái ngắt

Khi kẻ tấn công có đủ thông tin và thời gian cài đặt, cấu hình máy của mình để có được chức năng tương tự một trạm kỹ thuật của hệ thống điều khiển ICS, chúng sẽ có khả năng truy cập, thay đổi cấu hình, chương trình điều khiển, các ứng dụng điều khiển giám sát, … của hệ thống.

5. Kết luận

Hệ thống điều khiển công nghiệp ICS vốn được phát triển cho một hệ thống được cô lập. Ngày nay khi mà xu hướng kết nối với môi trường IT diễn ra mạnh mẽ, sẽ đặt ra những mối đe dọa về bảo mật vốn có trong IT nhưng chưa gặp trong các hệ thống điều khiển công nghiệp. Nội dung bài viết mô phỏng lại khả năng lợi dụng các điểm yếu, lỗ hổng bảo mật vốn có trong môi trường điều khiển công nghiệp để xâm nhập vào hệ thống và thực hiện hành vi phá hoại. Các cuộc tấn công vào hệ thống ICS thường có độ phức tạp cao, được chuẩn bị kỹ càng và gây ra hậu quả nặng nề. Do đó cần kiểm tra đánh giá các hệ thống điều khiển công nghiệp hiện hành, đưa ra các giải pháp quản lý, giảm thiểu, khắc phục các điểm yếu và lỗ hổng bảo mật để đảm bảo mục tiêu không bị tấn công từ bên trong và bên ngoài, đảm bảo duy trì sản xuất.

Nguồn: gteltsc.vn

Bài viết cùng chủ đề

-

Cách tải Yandere Simulator trên điện thoại và PC đơn giản nhất

-

Cách tạo thiệp chúc mừng sinh nhật trên Zalo mới nhất 2024

-

Cách đổi mã pin Vietcombank, cấp lại mã PIN ATM VCB trên điện thoại

-

THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT TRONG THÁNG 10 – 2020

-

THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT TRONG THÁNG 08 – 2021

-

Cách thay đổi mật khẩu wifi VNPT ngay trên điện thoại và máy tính

Chia sẻ ý kiến của bạn

Bạn phải đăng nhập để gửi bình luận.