SĂN LỖ HỔNG BẢO MẬT GITLAB VỚI CHUYÊN GIA GTSC

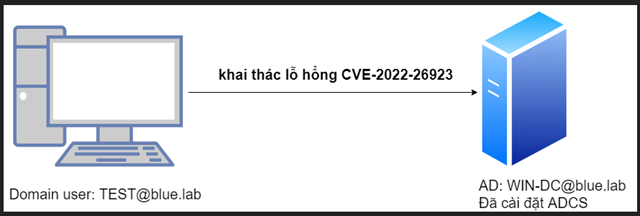

Trong bản cập nhật phần mềm vào cuối tháng 3/2021, Gitlab thông báo khắc phục 10 lỗ hổng bảo mật, trong đó có một lỗ hổng được đánh giá mức ảnh hưởng cao do ledz1996 phát hiện. Đây là lỗ hổng nguy hiểm, cho phép kẻ tấn công đọc/ghi file tùy ý trên máy chủ ứng dụng. Lỗ hổng này được Gitlab trả thưởng với mức 5.600USD và gắn mã CVE-2021-22203.

Hình 1: Chiếc bàn phím cộp mác Gitlab của ledz1996

Gitlab – một trong những khái niệm quen thuộc không còn xa lạ với những chuyên viên lập trình IT hay những chuyên gia hoạt động trong lĩnh vực công nghệ thông tin. Nó là nền tảng nguồn mở quản trị vòng đời phần mềm phục vụ số lượng thành viên khổng lồ – 30 triệu người trên toàn thế giới (tính đến tháng 4/2021). Do đó bản thân đội ngũ bảo mật của Gitlab đã phải quy tụ nhiều cao thủ để xây dựng, phòng vệ. Hẳn rồi, thứ gì càng được giữ kĩ càng thì lại càng nhiều người muốn đào xới, săn đuổi. Rất nhiều “thợ săn” trên thế giới nhắm tới tìm tòi do mức trả thưởng của Gitlab luôn ở ngưỡng khá cao. Không chỉ vậy, việc tìm ra các lỗ hổng cũng như một cách các “thợ săn” khẳng định bản thân trên bảng vàng trong giới công nghệ.

Trong bối cảnh đó, việc tìm ra một lỗi mới, có ý nghĩa để được công nhận sẽ mất rất nhiều thời gian và công sức, đòi hỏi các “thợ săn” phải mất cả tuần, cả tháng để nghiền ngẫm, thử nghiệm; đôi khi phải có những cách nhìn, tư duy “dị”, thực sự khác biệt và độc đáo để nhắm vào các vấn đề liên quan sâu đến cơ chế xác thực, xử lý logic, thực thi mã từ xa. Thế mới biết việc tìm lỗi, đặc biệt là lỗi nghiêm trọng trên các sản phẩm lớn như Gitlab là không hề dễ dàng.

Bất chấp thực tế trên, ledz1996 là cái tên quen thuộc với team bảo mật của Gitlab bởi chỉ trong 2 năm qua, chuyên gia này đã phát hiện và công bố tổng cộng 22 lỗ hổng bảo mật, hầu hết được đánh giá có mức ảnh hưởng từ cao đến nghiêm trọng. Những chuyên gia như ledz1996 rất quí giá khi sử dụng tài năng và công sức để đóng góp cho cộng đồng thay vì lợi dụng vào những mục đích xấu.

Hình 2: Thành tích đáng nể của ledz1996 trong 2 năm qua

Đến đây, hẳn nhiều người tò mò xem ledz1996 là ai. Hacker này, nick ledz… này – khả năng viết tắt của Led Zeppelin, ban nhạc rock nổi tiếng người Anh…, sẽ là một anh chàng tóc dài, gầy gò, rất ngầu và bụi bặm chăng? Những ai nhận định như vậy có thể sẽ bất ngờ khi biết nickname này thuộc về một chuyên gia bảo mật Việt Nam, không hề bụi bặm mà đạt đúng chuẩn “người vừa hiền khô dễ thương lại vừa xx nhất vùng”: NDA.

NDA hiện làm việc tại công ty GTSC với vai trò một thành viên chủ chốt của Red Team. [Đ(1] Anh đóng vai trò một nhân sự cốt cán trong các dự án liên quan đến tấn công thử nghiệm vào hệ thống công nghệ thông tin của các tổ chức, đơn vị khi có yêu cầu – đây là một loại hình công việc hết sức đặc thù đòi hỏi kỹ năng cao đi kèm với hiểu biết và cơ sở pháp lý vững chắc. Trong vai trò một hacker, việc tấn công – chiếm quyền kiểm soát thiết bị là một thách thức thường xuyên, nhưng tấn công, chiếm quyền của các hệ thống lớn, phức tạp, được bảo vệ bởi nhiều lớp là vấn đề lớn hơn rất nhiều; và thách thức càng lớn hơn nữa khi phải thực hiện tấn công sâu vào hệ thống mạng nội bộ của khách hàng mà không bị phát hiện. Quá trình làm việc tại GTSC, NDA đã nhiều lần phát hiện và khai thác triệt để những lỗ hổng bảo mật nghiêm trọng, tấn công sâu vào hệ thống công nghệ thông tin của khách hàng, từ đó chỉ ra các vấn đề bảo mật còn tồn tại, giúp khách hàng khắc phục nhằm ngăn chặn các vụ việc có thể xảy ra trong tương lai.

Với kinh nghiệm dồi dào, đa dạng từ công việc Red Team, NDA đồng thời tích cực tham gia hỗ trợ nhóm phòng thủ (Blue Team) trong việc phân tích, đánh giá, xử lý các sự cố bảo mật được phát hiện từ Trung tâm điều hành an ninh mạng (SOC) của GTSC. Trong hầu hết trường hợp, góc nhìn của một hacker chuyên tấn công đóng vai trò như một “kính chiếu yêu”, cho phép soi chiếu các nỗ lực xâm nhập vào hệ thống thông tin của khách hàng của GTSC một cách rõ ràng, mạch lạc, từ đó góp phần đề ra phương án ứng phó, xử lý nhanh, gọn, triệt để. Nhóm Red Team của NDA cùng nhóm Blue Team tạo nên “thanh gươm và lá chắn” vững vàng, tự tin bảo vệ khách hàng của công ty và đóng góp cho cộng đồng.

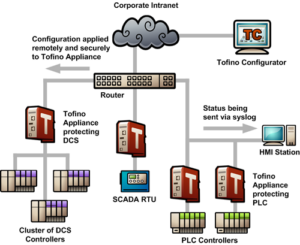

Hình 3: Trung tâm điều hành an ninh mạng (SOC) của GTSC, nơi NDA làm việc, không chỉ được đầu tư mạnh tay các trang thiết bị hiện đại, mà còn là nơi quy tụ chuyên gia bảo mật hàng đầu để xử lý sự cố cho các tập đoàn lớn

Đối với người làm chuyên sâu về an ninh mạng, đầu tư thời gian, công sức cho việc nghiên cứu là không thể thiếu, và GTSC là môi trường lý tưởng cho điều này. Lãnh đạo công ty có tầm nhìn và chính sách dài hạn, đầu tư nghiêm túc cho hoạt động R&D để liên tục cập nhật, nắm bắt, thử nghiệm công nghệ mới, lựa chọn giải pháp phù hợp nhất đưa vào phục vụ khách hàng; đồng thời “khai phá” những lĩnh vực mới trong bảo mật, ví dụ bảo mật cho môi trường công nghiệp. Các nhóm chuyên môn như Red Team của NDA luôn được bố trí đủ máy móc, công cụ hỗ trợ trợ, tạo điều kiện để sắp xếp thời gian nghiên cứu, mày mò, tìm kiếm các lỗ hổng bảo mật chưa từng được phát hiện trên thế giới (lỗ hổng zero-day), xây dựng mã khai thác… Không những thế, trong trường hợp nghiên cứu của nhóm phục vụ tích cực cho dự án của công ty, ví dụ giúp hoàn thành dự án trước hạn, nhóm còn được công ty trao thưởng đột xuất, và anh em lại có cơ hội liên hoan. Nhân đây, không chỉ nhóm Red Team mà các nhóm khác như Blue Team, Purple Team, R&D cũng từng được trao thưởng đột xuất theo chính sách khuyến khích hiệu quả công việc của công ty.

Bảo mật là cuộc chiến không có hồi kết. Cá nhân NDA cũng như toàn thể công ty GTSC đã và sẽ liên tục nỗ lực trong công việc của mình để hướng tới những tầm nấc cao hơn. Trên con đường đó, chúng tôi mong muốn có thêm sự tham gia của các bạn. Về GTSC làm việc và cùng săn lỗ hổng bảo mật với ledz1996, xin mời!

Nguồn: gteltsc.vn

Bài viết cùng chủ đề

-

Những mật khẩu số khó đoán giúp bạn bảo vệ tài khoản

-

Cách bẻ khóa mật khẩu wifi đơn giản trên điện thoại

-

1002 kí tự đặc biệt Facebook: mặt cười, icon độc lạ 2024 (✿◠‿◠)

-

GIAO THỨC IEC-104 VÀ VẤN ĐỀ BẢO MẬT

-

Cách thêm Email vào Facebook trên điện thoại, máy tính

-

Thống kê tin nhắn Facebook xem ai nhắn tin nhiều nhất với bạn

Chia sẻ ý kiến của bạn